Descubrir servidores SQL Server con MylittleBackup

El otro día me puse tan contento cuando alguien en twitter puso que en un proceso de pentesting había podido utilizar las técnicas de Connection String Parameter Pollution. Mola cuando a más gente le resulta útil el trabajo.

Figura 0: No me puedo decir cuál era la aplicación

Cuando estabamos escribiendo el artículo y preparando las demos, nos dimos cuenta de que a veces costaba encontrar los servidores internos de la empresa. Saber la lista de servidores SQL Server de la empresa es necesario para polucionar el parámetro Data Source de la cadena de conexión.

Posteriormente a que se pasara la oleada de charlas presentando el trabajo, en el SOCtano se miraron los productos vulnerables a las técnicas de CSPP, y nos llevamos la sorpresa de que los productos MyLittleAdmin y MiLittleBackup utilizan un fichero de configuración config.xml que está en el path principal donde está instalado el producto.

Es decir, que cuando te encuentras la pantalla de Login como esta:

Figura 1: Login de myLittleBackup

Lo que tienes que hacer es pedir, en la misma ruta, config.xml... y voilá.

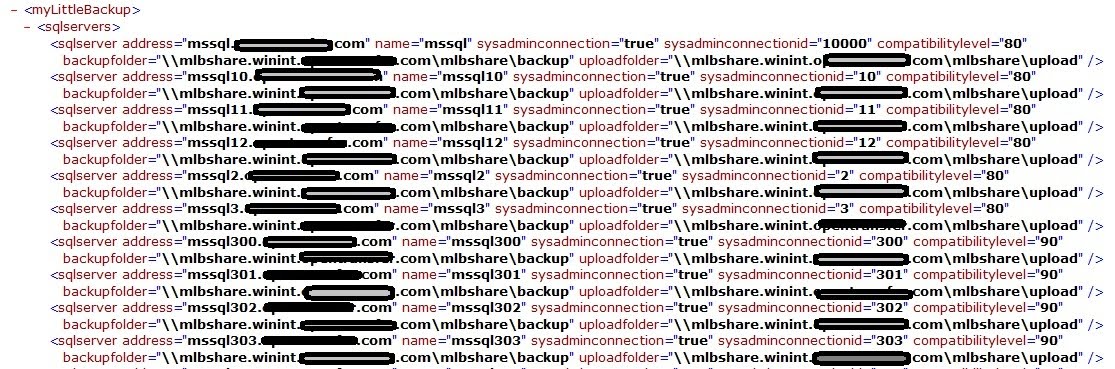

Figura 2: Config.XML de un mylittlebackup

Ahí lo tienes, la lista de servidores SQL Servers que están siendo administrados por la herramienta, la forma de conectarse internamente -que viene muy bien para hacer la polución del parámetro Data Source- y un montón de información de usuarios, roles y rutas.

Como está la ruta de los ficheros de log, y tienes acceso al formato de los nombres, solo tienes que solicitar el fichero de log y leer más datos aún.

Figura 3: Log con información de usuarios

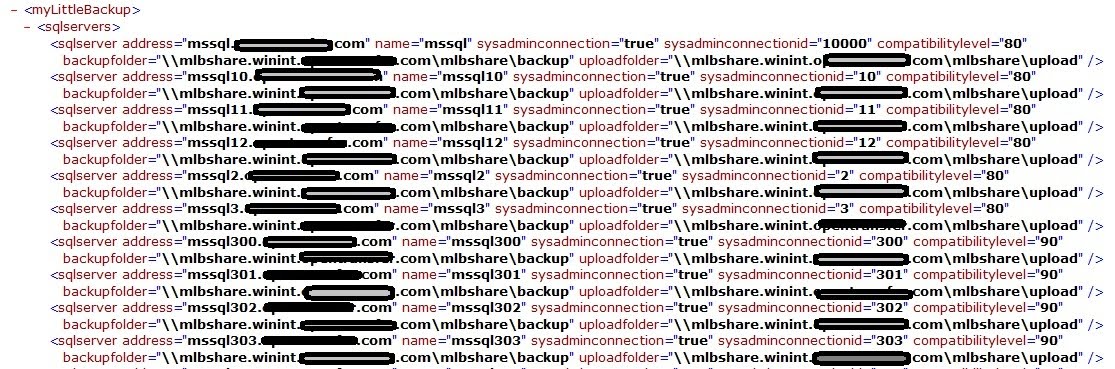

Mirando por Internet, hay algunos que tienen toda la granja de servidores SQL Server publicados.

Figura 4: Config.xml de MyLittleBackup con lista de servidores SQL Server

En fin, que cuando menos te lo esperas, te encuentras el mapa de la red interna publicado, y sin FOCA ni ná.

Saludos Malignos!

PD: Para los que no estén al día de lo de CSPP, os dejo la presentación de la Ekoparty (la primera que dimos) sobre este tema.

Figura 0: No me puedo decir cuál era la aplicación

Cuando estabamos escribiendo el artículo y preparando las demos, nos dimos cuenta de que a veces costaba encontrar los servidores internos de la empresa. Saber la lista de servidores SQL Server de la empresa es necesario para polucionar el parámetro Data Source de la cadena de conexión.

Posteriormente a que se pasara la oleada de charlas presentando el trabajo, en el SOCtano se miraron los productos vulnerables a las técnicas de CSPP, y nos llevamos la sorpresa de que los productos MyLittleAdmin y MiLittleBackup utilizan un fichero de configuración config.xml que está en el path principal donde está instalado el producto.

Es decir, que cuando te encuentras la pantalla de Login como esta:

Figura 1: Login de myLittleBackup

Lo que tienes que hacer es pedir, en la misma ruta, config.xml... y voilá.

Figura 2: Config.XML de un mylittlebackup

Ahí lo tienes, la lista de servidores SQL Servers que están siendo administrados por la herramienta, la forma de conectarse internamente -que viene muy bien para hacer la polución del parámetro Data Source- y un montón de información de usuarios, roles y rutas.

Como está la ruta de los ficheros de log, y tienes acceso al formato de los nombres, solo tienes que solicitar el fichero de log y leer más datos aún.

Figura 3: Log con información de usuarios

Mirando por Internet, hay algunos que tienen toda la granja de servidores SQL Server publicados.

Figura 4: Config.xml de MyLittleBackup con lista de servidores SQL Server

En fin, que cuando menos te lo esperas, te encuentras el mapa de la red interna publicado, y sin FOCA ni ná.

Saludos Malignos!

PD: Para los que no estén al día de lo de CSPP, os dejo la presentación de la Ekoparty (la primera que dimos) sobre este tema.

Connection String Attacks - ekoparty Security Conference 5th edition from ekoparty on Vimeo.

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS

1 comentario:

Chema, revisa el final de la foto config3.jpg....

Salu2

Publicar un comentario