El pingpong es un deporte de esos que mola jugar. Me mola echar unas palas con algún amigo, que sea más o menos igual de manta que yo, para poder “castigarnos” físicamente. Sí, el pingpong es uno de esos deportes en los que se corre y se castiga el físico más o menos lo que yo aguanto. Los otros dos deportes que yo tolero son las damas y el Risk [o en su defecto ajedrez y stratego].

Una de las características que más se practica con el pingpong es la rapidez de reflejos. La pelota va, pero rápidamente vuelve…y tú le atizas otra vez a la pelotita [Ping!] y regresa [Pong], y así hasta el infinito (que más o menos cuando juego yo son tres veces y se acabó, pues para jugar hay que tener muchos reflejos y yo la diestra la tengo “muy trabajada” por esas cosas de la adolescencia y parece que tengo “la cosa esa inglesa de los temblores”, el tal Perkins o Parkins o … ¡qué sé yo!)

Hoy en día jugamos a esto con los correos electrónicos. Los correos van y vienen y tienes que responderlos. Pero cuando lo hacen… siempre regresan, y a veces multiplicados. Yo suelo tener entre 50 y 150 correos en la bandeja de entrada y para intentar contestarlos todos he utilizado varios sistemas. Primero por orden de fechas, pero claro siempre hay alguno importante que se cuela y tienes que abandonarlo. Te ocupas de los importantes y … alguno se queda olvidado. Pones las banderitas de colores, la naranja para los compis de trabajo, la verde para los amigos, la marrón ya sabéis para que tipo de mails, la rosita para los mails de los fans y las chicas (vaya, ninguna rosa esta semana), la azul para …. ¡Ale!, ¡a tomar por culo!, ¡tengo más banderas que la Luna y el Everest!

De repente te vencen, y te rindes y pasas en canoa de contestar a nada y entonces… ¡se duplican! “¿Recibiste este correo?”, “¿Te llegó?”, “Necesitamos respuesta”, “¿Has podido mirar algo?” "fyi", "pti"…

Vale, hasta aquí hemos llegado, cortas el Messenger, dejas los webmails para otro día, paras el RSS y te pones centrado en el Inbox. “Esto es personal nena, eres tú o yo”. Así. A sacó, tú solo en una habitación, sin móvil, sin ninguna otra cosa más que tu bandeja de entrada y tú. En un combate a “muelte”.

Los primeros 5 mail salen rápidos, son los de los colegas con fotos güarras, los chistes del ¿por qué no te callas? Y las últimas noticias sobre el caso Alonso. (5-0)

Sigues leyendo y coges los de confirmaciones, “sí, estaré”, “no, irá Juan Luís”, “nos vemos” y llega uno en el que tienes que mirar la agenda para confirmar un horario, pero te lo quitas. (8-0). ¡Estoy como el Federer!

Llegamos a uno que confirma tu participación en alguna historia y necesitas un plan de viajes. Mail a administración. “Necesito viaje a Barna, salida martes sobre las 11 de la mañana, hotel una noche por el centro, sin desayuno, regreso al día siguiente sobre las 16 horas”.

Y sigues contestando un par de mails más… cuando entra el primer cambio. “Chema, cambiamos la reunión (que acabas de aceptar), ¿cuál de estas fechas te viene bien?” (10-1). Mierda, borra la cita en la agenda, y comprueba nuevas, fechas, estás seleccionando una fecha cuando.. “RE:Plan de Viajes Barna. Chema, la salida no hay sobre las 11, nos quedan a las 6:45 de la mañana y a las 13:55 para la salida y regreso a las 17:00 a las 18:00 a las 19:00 y las 20:00”(10-2)

Mierda, madrugón, pues.. espera, que tienes que seleccionar la fecha de la reunión… bueno, es más importante el viaje. “RE:RE:Plan de Viaje. Cógeme el de las 13:55 de ida y el de las 17:00 de vuleta”. (11-2)

Vamos con la fecha de la agenda, “Tienes 3 nuevos correos”. Vaya, comentarios en el blog, vamos a reírnos un rato… comentario 1 es un chiste, comentario 2 es una apreciación técnica, comentario 3 es del tipo “Me cago en tus muelas Chema”. (11-5)

¿En mis muelas? Te vas a enterar ca….No, primero la cita de la agenda… anótate en las tips de la sidebar contestar a este perro. “Tienes un email. RE:RE:RE:Pla de Viaje. Chema, ok, te cojo ese Salida por IBERIA y regreso por SPANAIR”.

¿Comorl? ¡no,no! Alto, que yo me llevo el coche al parking y si salgo por la T4 luego es una putada regresar por la T2 e ir en Bus a la T4 a por el coc..”Tienes un email.” (11-6)

“RE:FW:RE:FW:RE:RE:RE:FW:Importante. Chema, por favor, léete la conversación y danos tu opinión es muy importante para cerrar una operación” (10-7)

Cuatro folios de thread de conversación y 10 personas en copia. No llego a contestar. Así que, nada Reply all: “RE:RE:FW:RE:FW:RE:RE:RE:FW:Importante. Perdonad, pero estoy un poco liado, contestaré esto cuanto antes, pero estoy un poco pillado de tiempo”. (12-7)

Joder, ¿Qué estaba haciendo antes? “Tienes 3 emails” De las 10 personas en copia 3 están fuera de la oficina (12-10). “Tienes un email” “RE:RE:RE:Plan de Viaje. Chema ya te he reservado los billetes, te mando una lista de hoteles en el centro. Te marco con una estrella los que tienen wifi”. (12-11).

“RE:RE:RE:Plan de Viaje.No,no, alto, cámbiame los vuelos los dos a IBERIA o los dos a Spanir!” (13-11). “Tienes un email” Nuevo comentario en el blog. “Chema NO TIENES NI PUTA IDEA!”. (13-12)

Me cago en todo voy a …”Tienes un email”

“Chema, seguimos esperando la cita de la reunión, siento ser pesado pero tenemos que reservar sala y las disponibilidades están muy justas. Te agradecería que contestaras lo antes posible” (13-13)

Mira agenda Chema, rápido. A ver, … martes a las 11. No, que ahí estoy en Valladolid…mmm el jueves a las 16:00. “RE:RE:RE:RE:RE:Reunión. El jueves a las 16:00 está bien”. (14-13). “Tienes 3 emails”. (14-16). Todos de out of office.

“RE:RE:RE:RE:RE:RE:Plan de Viaje. Listo Chema, sales a las 6:45 de la mañana y regresas a las 12:05 de la noche” (14-17) ¡mierda! ¡a dormir en los terminales de los aeropuertos! ¡¡¡Y YO SIN TWITTER!!!!

Respondes. “RE:RE:RE:RE:RE:RE:RE:Plan de Viaje. Ok, gracias!” (14-17). Tienes un email. “RE:RE:RE:RE:RE:RE:RE:Plan de Viaje. Ok, denada” (14-18). Malditas conversaciones absurdas...¿Quién inventaría la educación?. Vamos a ver si seguimos curra.. “Tienes 2 emails” (14-20). Los billetes electrónicos de los vuelos. Le pones banderita Violeta para no olvidar hacer los Webcheckings. “Tienes un email” (14-21). “Hotel Barcelona. Chema no te olvides de llevarte la tarjeta de crédito y este bono, lo tienes impreso aquí y te lo mando por si quieres imprimírtelo tú. Sin bono no te dan la habitación”. Mierda, al final dormiré en la calle, ¡no te jode!. tip en el sidebar, “Imprimir Bono hotel”.

¿Por dónde iba? “Tienes un email” ¡Ale! ¡Qué no se diga que no tengo amigos! (14-22). “RE:RE:RE:FW:RE:FW:RE:RE:RE:FW:Importante. Chema por favor, se que estás ocupado, pero esto es importante, por favor, dedícale unos minutos”.

Hasta aquí aguantas, esto es juego, set y partido para la bandeja de entrada. Me piro, ya se solucionarán solos los problemas …o contestaré a traición (a las 6 de la mañana o después de las 12 de la noche) para pillar al enemigo con la guardia baja…

Cuidado con el e-pingpong, cuando envias un mail... este regresa con regalo. Perdonad todos el retraso en contestar los mails pero en la ATP del e-pingpong debo andar sobre 2008 en adelante.

¡Saludos malignos!

RedHat Enterprise Linux 4

RedHat Enterprise Linux 4 Macromedia Director 6

Macromedia Director 6 Excel 2000 & PowerPoint 2000

Excel 2000 & PowerPoint 2000 Visual Basic 6 & Office System 2003

Visual Basic 6 & Office System 2003 Word 97 & Access 2000

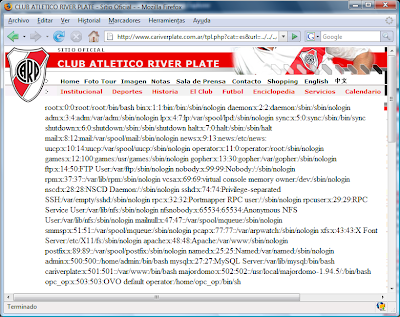

Word 97 & Access 2000 Efecto año 2000

Efecto año 2000 Tienda de Libros y Revistas de Segunda Mano

Tienda de Libros y Revistas de Segunda Mano

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS