Han pasado más de 50 años desde que Ray Tomlinson desarrollará SNDMSG, que con el paso del tiempo acabaría dando lugar al e-mail, ese caos maravilloso. El e-mail se convirtió, con todos sus problemas, en unas de las herramientas de comunicación

más populares hasta la fecha, y la llegada de las redes sociales, y las plataformas de mensajería como WhatsApp o Telegram. Pero la dirección de e-mail también se convirtió en la piedra angular de la identidad, compitiendo y superando a los Documentos Nacionales de Identidad, a los números de teléfono y a los UserID privados. como forma de identificación de un usuario en una plataforma.

Tan importante es el e-mail, que es esta herramienta también los es para los cibercriminales, que en muchos casos lo han convertido en arma. Hoy en día es el

medio por el cual se realizan la mayoría de ataques SPAM, Phishing, Spear Phishing, APTs, ataques para robo de tokens OAuth, distribución de malware, distribución de enlaces para ataques de watering-hole o kits de exploits, estafas y fraudes. Basta con que eches un ojo a tu bandeja de Spam para que veas un poco de lo que se cuece.

Por supuesto, la importancia de la dirección de correo es mucho mayor de lo que uno se puede pensar, por lo que proteger su compartición y exposición es una de las principales medidas de seguridad personal. Plataformas como MyPublicInbox tienen, dentro de su propuesta de valor, poner una barrera a la llegada masiva de correos electrónicos de desconocidos, y la no publicación nunca de tu dirección de correo electrónico para seguir siendo contactable a través de Internet en comunicaciones de valor, y no peligrosas para ti.

¿Qué lo ha convertido en uno de los puntos exposición más críticos?

¿Qué lo ha convertido en uno de los puntos exposición más críticos?

La respuesta es sencilla, ya que al ser muy fácil de acceder a él, y muy sencillo de usar, se ha popularizado durante todos los servicios como forma de comunicación Plataforma-Usuario. Si pensáis durante unos segundo en qué habéis hecho con vuestro correo durante los últimos 10 años, descubriréis que sigue con vosotros aquel correo con el que os registrasteis, hace años, en multitud de páginas web, tiendas online, foros, etcétera.

Por supuesto, un gran porcentaje de los usuarios no ha cambiado su contraseña en un

largo periodo de tiempo e incluso utilizan una contraseña común para todos

los sitios web por los que navegan. ¿Tenéis localizados todos los sitios en los que os habéis registrado?

En este periodo, se ha producido una gran cantidad de brechas de información y

filtraciones con la información personal de los usuarios, incluyendo la dirección

de correo, usuario, contraseña…

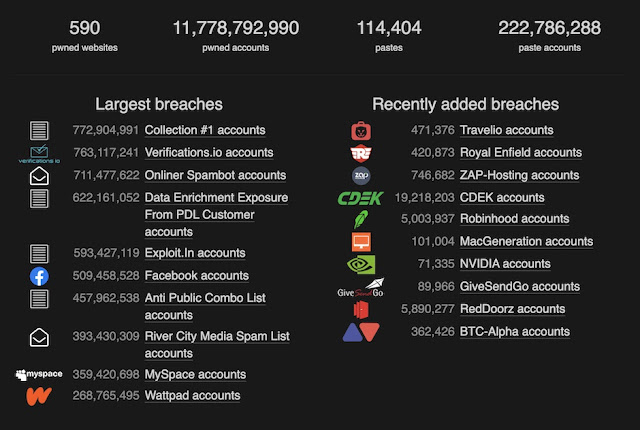

Basta con ir a HaveIBeenPwnd para ver cómo se han filtrado casi de 12 mil millones de identidades en la red con grandes y continuos leaks de información robados a las plataformas de la red. Muchos de ellos recogidos por aquí. En 2012, LinkedIn se vio afectado por un ataque en el que más de 100 millones de contraseñas de sus usuarios fueron filtradas y puestas a la venta en el mercado negro. En 2013, tras un ataque, se filtró la información de 3 billones de usuarios de Yahoo!. En 2014, Ebay sufrió un ataque en el que unos cibercriminales accedieron a los datos de 145 millones de usuarios. En 2016, se vieron comprometidas 360 millones de cuentas de MySpace. En 2018, Twitter aconsejó a sus más de 200 millones de usuarios cambiar de contraseña ya que estaban almacenando estas sin cifrar.

Estos son solo unos de los muchos ejemplos relevantes de brechas de datos que han ocurrido estos últimos años. Y la mayoría de estos casos tienen algo en común, el tiempo que han tardado en descubrir que se ha producido una brecha. Por ejemplo, en el caso de LinkedIN en 2012 la compañía anunció que solo se habían visto comprometidas 6.5 millones de contraseñas pero no fue hasta 2016 cuando se pronunciaron diciendo que la cantidad de usuarios afectados era de 100 millones.

En ese periodo de 4 años, la mayoría de usuarios no habrán restablecido su contraseña ya que no se conocía la magnitud real de la brecha. Y por ende, lo más probable es que sus contraseñas e información se hayan vendido y utilizado por delincuentes.Por otra parte, la respuesta y comunicación inmediata de estos sucesos por parte de las compañías es crucial para que el usuario pueda tomar medidas ante esta situación. Pero, por desgracia, no todas actúan como deberían.

Como usuarios, ¿qué podemos hacer?

En primer lugar, cambiar la contraseña de forma periódica de todos los sitios a los que accedemos, y por supuesto, siempre poner un 2FA a todas nuestras identidades. Utilizar servicios de e-mail temporales cuando nos registramos en sitios no relevantes para nosotros. También podemos utilizar herramientas como HaveIbeenPwnd ( en el año 2014 tenía 161 Millones filtradas y hoy son casi 12 mil millones) , o los servicios de Android y Apple para averiguar si nuestras identidades se ha visto afectado por alguna filtración.

Una de las cosas que sucede, sobre todo cuando nuestro correo aparece en un Paste o en una base de datos de la que no hay muchos datos, es averiguar qué plataforma fue la que tuvo el problema de seguridad. Para ello, puedes marcar tus direcciones de correo electrónico y saber dónde usaste ese correo. En Gmail puedes poner, en tu nombre de usuario, un "+cadena" que será omitido a la hora de que te llegue el mensaje a tu buzón. Es decir, para Gmail, todas estas direcciones son la misma:

- Luis+Twitter@gmail.com- Luis+Facebook@gmail.com- Luis+Instagram@gmail.com- Luis+1@gmail.com- Luis+2@gmail.com- Luis+aaa1@gmail.com

De esta manera, si nos registramos en un sitio con la dirección luis+1@gmail.com y nosotros sabemos que esa dirección ha sido filtrada por un fallo en una empresa concreta. Así, cuando nos registremos en un sitio web, si disponemos de un correo Gmail, podemos indicar lo siguiente: nuestradirección+identificacion_personal_de_ese_sitio@gmail.com de tal manera que cuando nos envíen correos desde dicha plataforma lo recibiremos de manera totalmente normal.

Figura 5: Ejemplo de mensaje enviado por Twitter

Utilizando este método, como usuarios, podemos localizar el leak de información y tomar las medidas pertinentes cuando sea necesario. También, en caso de encontrar una lista con filtraciones servirá para identificar a la compañía a la cual le ha ocurrido este incidente de forma inmediata.

¡Un saludo hackers!

Autor: Luis Eduardo Álvarez (Contactar con Luis Eduardo Álvarez)

No hay comentarios:

Publicar un comentario